就硬件安全而言,这是对IC芯片电路的恶意修改。它是在芯片的设计或制造过程中完成的(即在没有设计人员的知识的情况下修改了芯片。)

有时也称为“ HT” 。硬件特洛伊木马或HT是一种硬件,它隐藏在另一个更大的硬件中。它在不可预测的时间醒来,并且执行某些对于用户而言不可预测的操作。

硬件木马(HT)分为两类–

- 物理表示(即行为方式,外观)

- 它的行为(即它的显示方式及其影响)

硬件木马的属性–

- 它可以在制造之前或之后进行。

- 它是由一些知识分子的对手插入的。

- 这是极小的硬件开销。

- 它是隐形的,几乎不可能检测到

- 这会导致IC发生现场故障。

影响是否将硬件木马放在芯片中–

- 潜在的灾难性后果。

- 生命或财产损失。

每当HT唤醒时,特洛伊木马执行或执行的整个活动称为有效负载。

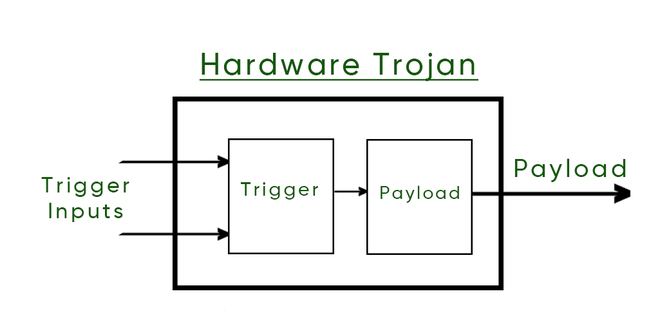

硬件木马的组件–

它包含一个触发器和一个有效载荷

- 触发器–触发器决定何时唤醒硬件木马或HT,以及

- 有效负载–有效负载决定了特洛伊木马唤醒时将发生的情况。

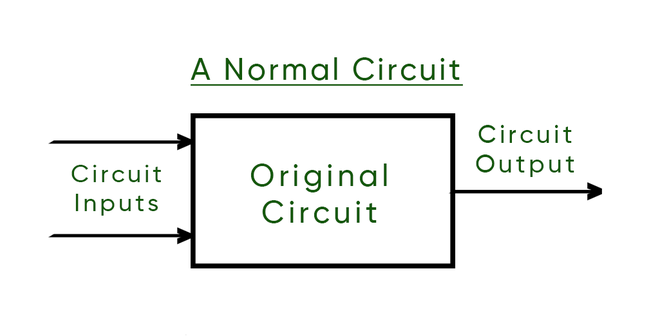

(a)典型电路

(b)硬件木马

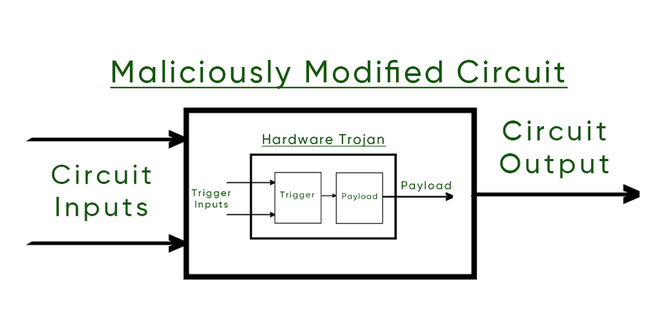

(c)恶意修改的电路

它被恶意放置在原始电路中。用户对此一无所知,因为大多数时间电路会正常运行,但是有时它在唤醒时会表现出不可预测/恶意的行为。如上图所示。

为何将其插入芯片的原因–

- 基于IP(知识产权核心)的设计的普遍性。

- EDA供应商常规使用CAD工具。

- 无工厂制造模型(即我们不自己设计,而是让别人去设计,可能会发生什么)

- 失去对设计和制造等的控制

确实存在硬件木马吗?

- 尚未获得硬件木马的具体证明。

- 在晶圆厂中篡改口罩并不容易,这是一个复杂的过程。

- 单个IC的逆向工程可能需要几个月的时间

但是有一些证据表明它们确实存在–

- 许多可疑的军事/商业案件(早在1976年!!!)

- 集成电路的反向工程被认为由知名公司广泛执行(IBM拥有专利)