- 移动安全-BlackBerry设备(1)

- 移动安全-BlackBerry设备

- blackberry 2021 (1)

- blackberry 2021 - 任何代码示例

- 移动安全-笔测试(1)

- 移动安全-笔测试

- 移动安全-Android安全工具

- 移动安全-Android安全工具(1)

- 移动安全教程

- 移动安全教程(1)

- 移动安全-简介(1)

- 移动安全-简介

- 移动计算-安全问题(1)

- 移动计算-安全问题

- 讨论移动安全(1)

- 讨论移动安全

- 移动安全-移动垃圾邮件

- 移动安全-移动保护工具(1)

- 移动安全-移动保护工具

- python os 路径安全字符串 - Python (1)

- 移动安全-保护Android设备的安全

- 移动安全-保护Android设备的安全(1)

- b os (1)

- os (1)

- python os 路径安全字符串 - Python 代码示例

- 移动安全-Android操作系统(1)

- 移动安全-Android操作系统

- 移动安全-有用的资源(1)

- 移动安全-有用的资源

📅 最后修改于: 2020-12-06 11:44:05 🧑 作者: Mango

BlackBerry OS是Research in Motion为其BlackBerry系列智能手机和手持设备开发的专有移动操作系统。它包括一个基于Java的第三方应用程序框架,该框架实现了J2ME移动信息设备配置文件v2(MIDP2)和连接的受限设备配置(CLDC),以及许多RIM特定的API。

BlackBerry的某些功能包括-

- 公司电子邮件的本机支持

- BlackBerry企业服务器

- 黑莓短信

- 黑莓互联网服务

- BlackBerry电子邮件客户端

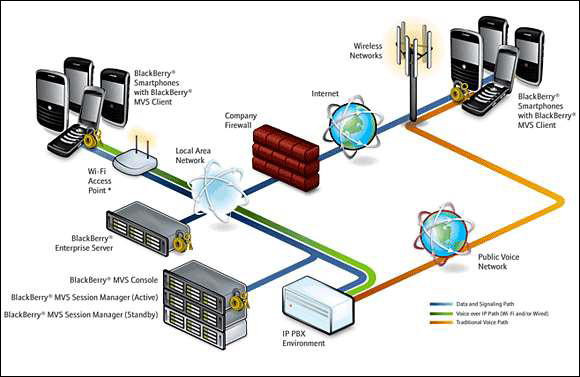

BlackBerry Enterprise Solution架构

Blackberry Enterprise Solution使移动用户可以安全可靠地无线访问其组织电子邮件和其他关键业务应用程序。 BlackBerry Enterprise Solution Architecture由六个重要元素组成。他们是-

- 黑莓企业服务器

- 黑莓移动数据系统

- 黑莓智能手机

- BlackBerry Connect软件

- 黑莓联盟计划

- BlackBerry解决方案服务

企业服务器与企业消息传递和协作系统一起,为移动用户提供电子邮件访问权限,企业即时消息传递和个人信息管理工具。配置不当的防火墙会增加遭受攻击的风险。 Web,数据库和应用程序服务器包含漏洞。如果攻击者检测到这些漏洞,则可以轻松进行攻击并控制整个服务器。

黑莓攻击向量

由于有许多新工具和方法可用于查找BlackBerry设备上存在的潜在漏洞,因此BlackBerry面临许多攻击。攻击媒介吸引用户在其手机上下载恶意软件。使用工具等查找网站漏洞是攻击者用来对BlackBerry设备进行攻击的几种技术。除了这些技术之外,还有更多攻击媒介可让攻击者在BlackBerry上发起攻击,其中包括-

- 恶意代码签名

- 内存和进程操作

- 电子邮件利用

- TCP / IP连接漏洞

- 黑莓恶意软件

- JAD文件利用

- 短消息服务(SMS)漏洞

- PIM数据攻击

- 电话攻击

恶意代码签名

BlackBerry应用程序必须由RIM签名才能完全访问操作系统API。如果缺少必需的签名或在签名后更改了应用程序,则JVM将拒绝/限制对应用程序的API访问,或者在运行时失败并显示一条错误消息。攻击者可以使用预付费信用卡和虚假详细信息匿名获取代码签名密钥,对恶意应用程序进行签名,然后将其发布在BlackBerry应用程序世界中。攻击者还可以破坏开发人员的系统,以窃取代码签名密钥和密码来解密加密密钥。

JAD文件利用和内存/处理操作

JAD文件包含Java应用程序的属性,例如应用程序描述以及供应商详细信息和大小,并提供可在其中下载应用程序的URL。它用作在J2ME移动设备上提供Java应用程序的空中下载(OTA)安装的标准方法。攻击者可以使用带有欺骗信息的特制.jad文件,并诱骗用户安装恶意应用。

短消息服务(SMS)漏洞

普通PC用户更有可能受到将用户的调制解调器连接到高档电话号码的高档拨号应用程序的攻击,从而导致服务提供商的账单超出预期。在BlackBerry中实施了相同的机制,但未使用溢价短信。

电子邮件利用

在BlackBerry mobile中,所有电子邮件都是通过net.rim.blackberry.api.mail程序包发送,接收和阅读的,并且该程序包只能在已签名的应用程序上使用。 BlackBerry Attachment Service仅支持带有.doc,.pdf,.txt,.wpd,.xls和.ppt扩展名的文件,但它可以通过电子邮件发送任何类型的文件。 BlackBerry不支持文件类型为.cod的附件。

PIM数据攻击

BlackBerry设备的PIM数据库中的个人信息管理(PIM)数据包括通讯簿,日历,任务和记事本信息。攻击者可以创建恶意签名的应用程序,该应用程序读取所有PIM数据,并使用不同的传输机制将其发送给攻击者。恶意应用程序还可以删除或修改PIM数据。

TCP / IP连接漏洞

如果设备防火墙关闭,则已签名的应用程序可以打开TCP连接,而不会提示用户。安装在设备上的恶意应用程序可以与攻击者建立反向连接,从而使攻击者可以将受感染的设备用作TCP代理并获得对组织内部资源的访问权限。攻击者还可以利用反向TCP连接进行后门攻击,并执行各种恶意信息收集攻击。