如何在 Windows 中安装和使用 Naabu

枚举和扫描是安全研究过程的组成部分。获取有关目标域的网络结构的信息非常重要。自动化智能工具帮助我们改进安全研究过程并节省大量时间。所以 Naabu 是一个用于端口发现的自动化工具。它是一个用 Golang 语言编写的快速端口扫描工具,可让您快速有效地枚举目标域的有效端口。它是一个简单的工具,可以对主机/主机列表进行快速 SYN 扫描,并列出所有返回回复的端口。

注意:由于 Naabu 是基于 Golang 语言的工具,因此您的系统上需要有一个 Golang 环境。

Naabu 工具的特点

- 它很简单,并且有一个模块化的代码库,这使得它更容易贡献。

- 基于 SYN 探针的扫描更快速、更简单。

- 它支持多种输出格式,如 JSON、文件、Stdout。

- 它针对易用性和轻量级资源进行了优化。

- 它具有标准输入和标准输出支持以集成到工作流中。

- 它对要扫描的端口具有灵活的定义。

在 Windows 10 操作系统中安装 Naabu 工具

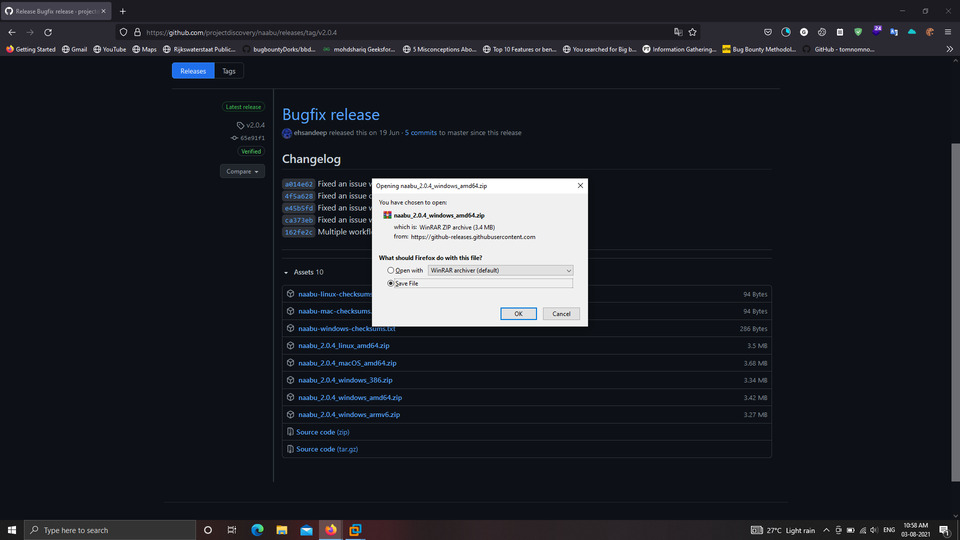

第 1 步:从 Github 下载 Nabbu Tool .zip 文件,使用以下链接下载。

https://github.com/projectdiscovery/naabu/releases/tag/v2.0.4

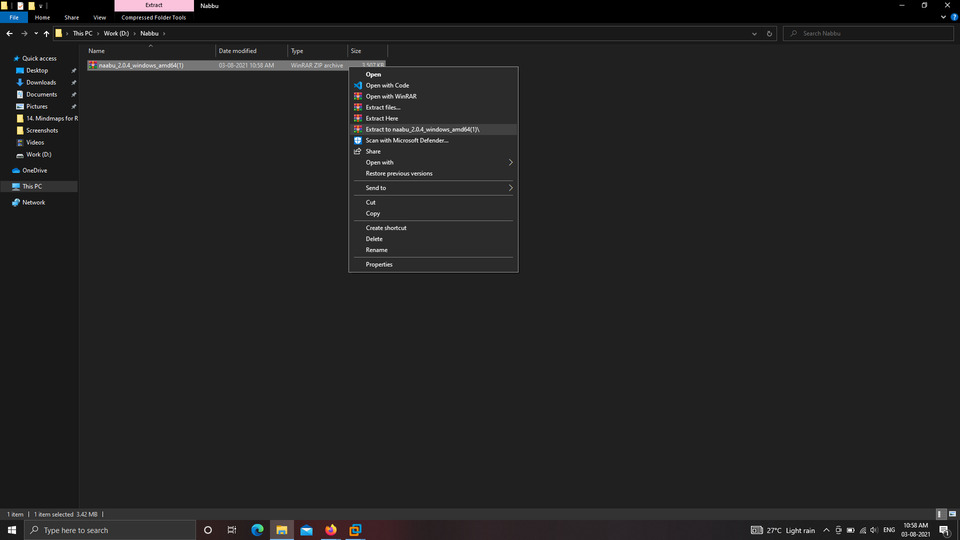

第 2 步:使用 WinRar for Default System Extractor 解压缩 Zip 文件。

Right Click -> Extract Here

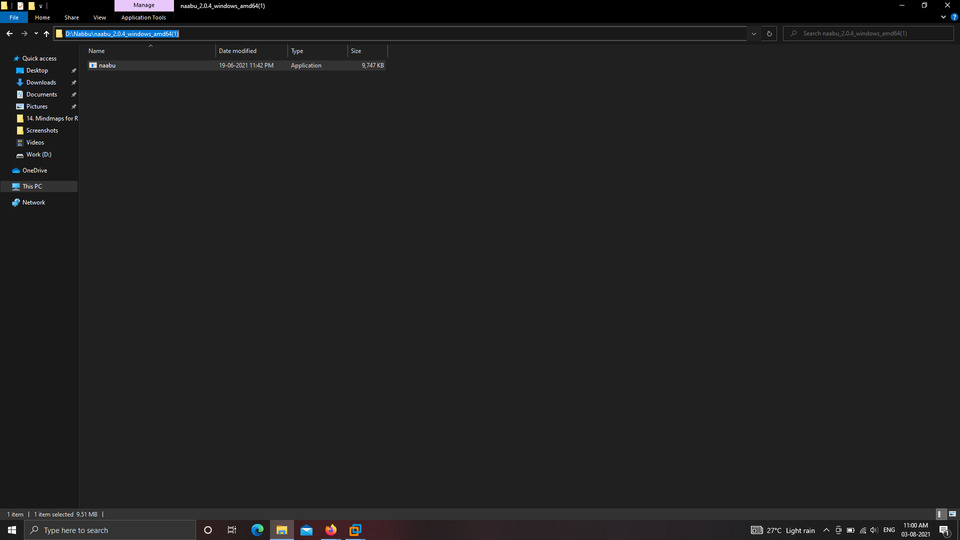

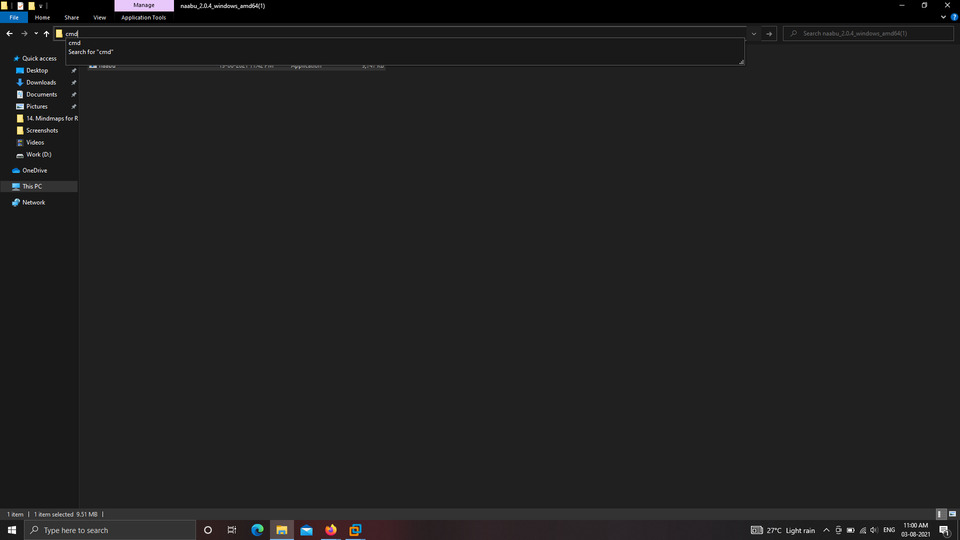

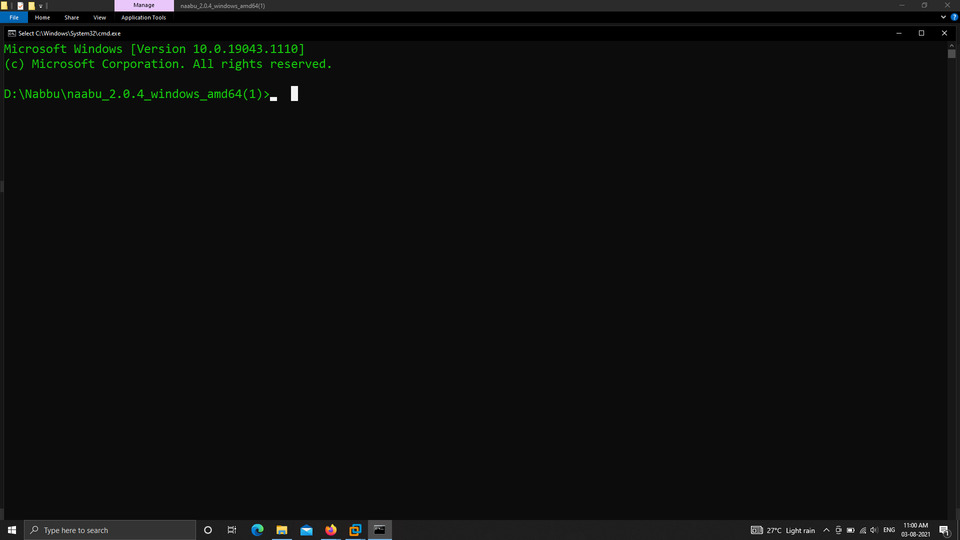

第 3 步:从 Nabbu 目录打开命令提示符。

Type cmd on Address Bar

键入 cmd 从工作目录打开命令提示符

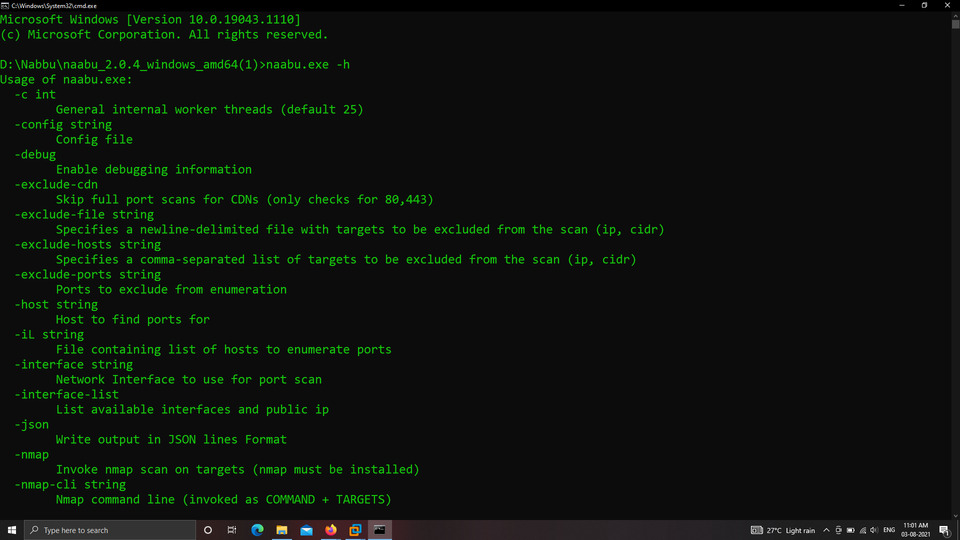

第 4 步:查看帮助菜单页面以更好地了解 Naabu 工具,使用以下命令。

naabu.exe -h现在我们在来自 Naabu 目录的命令提示符下。

使用 naabu.exe -h 命令检查帮助菜单页。

在 Windows 10 中使用 Naabu 工具

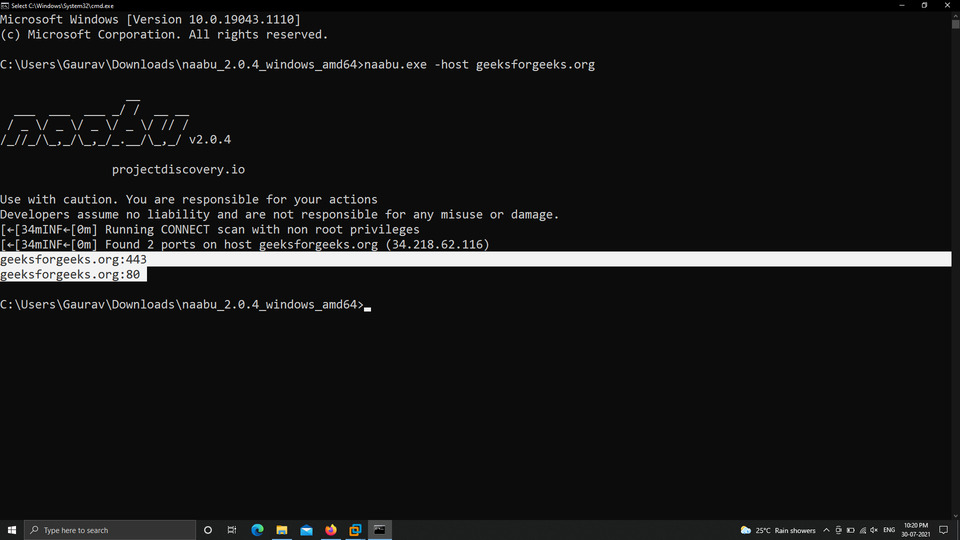

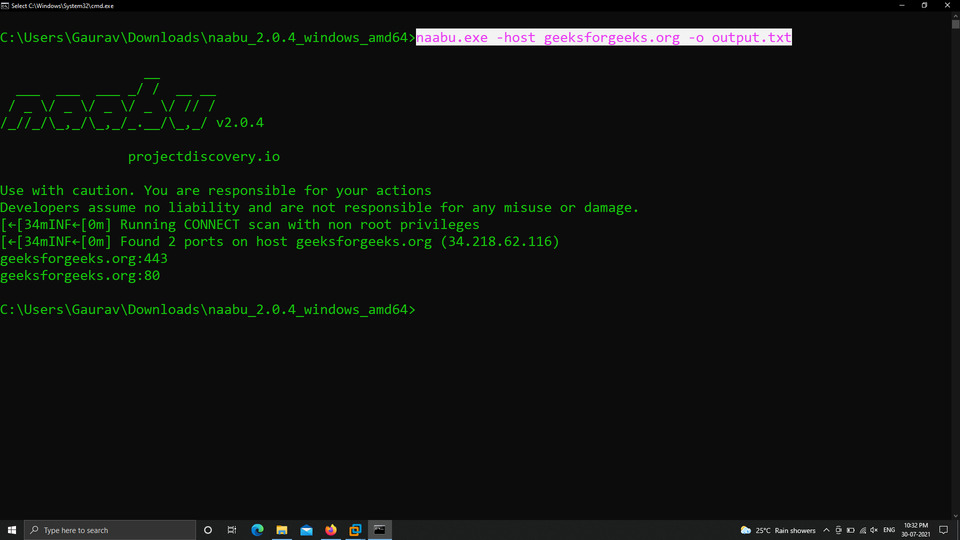

示例 1:简单主机扫描(单主机)

在此示例中,我们仅指定一个主机进行扫描 (geeksforgeeks.org)。 Naabu 将扫描主机并在命令行本身中输出结果。 -host 标签用于将输入作为要扫描的主机。

nabbu.exe - host geeksforgeeks.org

示例 2:主机上的端口扫描

在此示例中,我们明确给出了主机 geeksforgeeks.org 上要扫描的端口。可以看到我们在主机上给了80,443,21-23个端口进行扫描。 -p 标签用于扫描主机上的端口。 -p - 用于扫描所有端口。

naabu.exe -p 80,443,21-23 -host geeksforgeeks.org

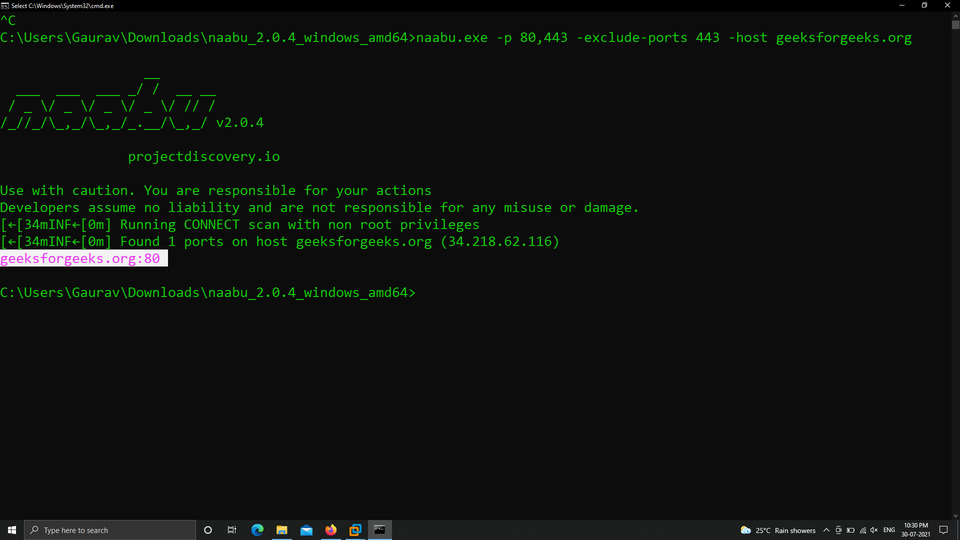

示例 3:排除要在主机上扫描的端口

在此示例中,我们正在过滤或排除一些结果。我们给出了要从结果中排除的 443 个端口号。您可以在 geeksforgeeks.org 上看到,在扫描端口 80,443 时,naabu 只得到了 80 端口号。使用-exclude-ports 标签。

naabu.exe -p 80,443 -exclude-ports 443 -host geeksforgeeks.org

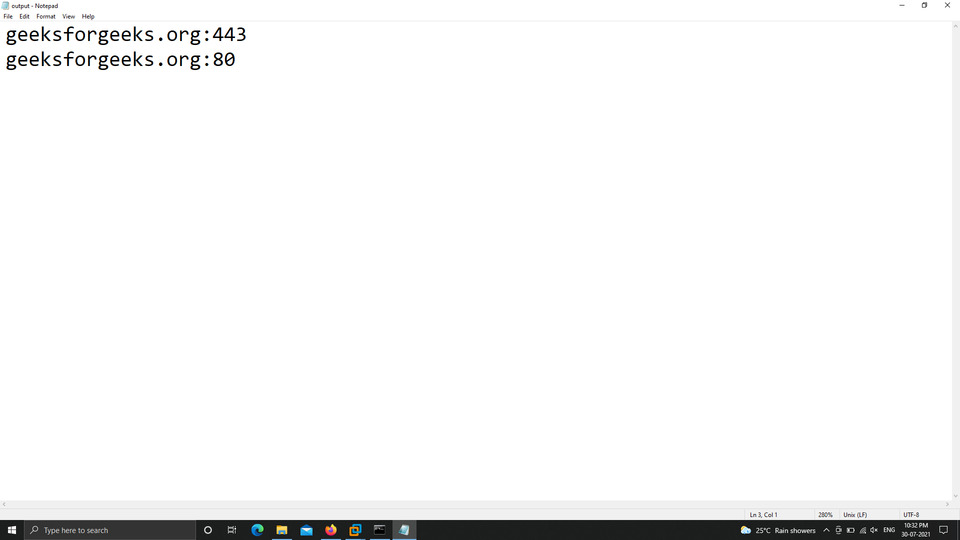

示例 4:以文件格式保存输出

在此示例中,我们将输出永久存储在系统上的 txt 文件中。与命令行一样,当我们关闭窗口时它会消失,因此为了永久存储它,我们提供带有输出存储文件名的 -o 标签。

naabu.exe -host geeksforgeeks.org -o output.txt

在下面的屏幕截图中,上述扫描的结果存储在我们系统上的 output.txt 文件中。它永久存储而不是命令行。

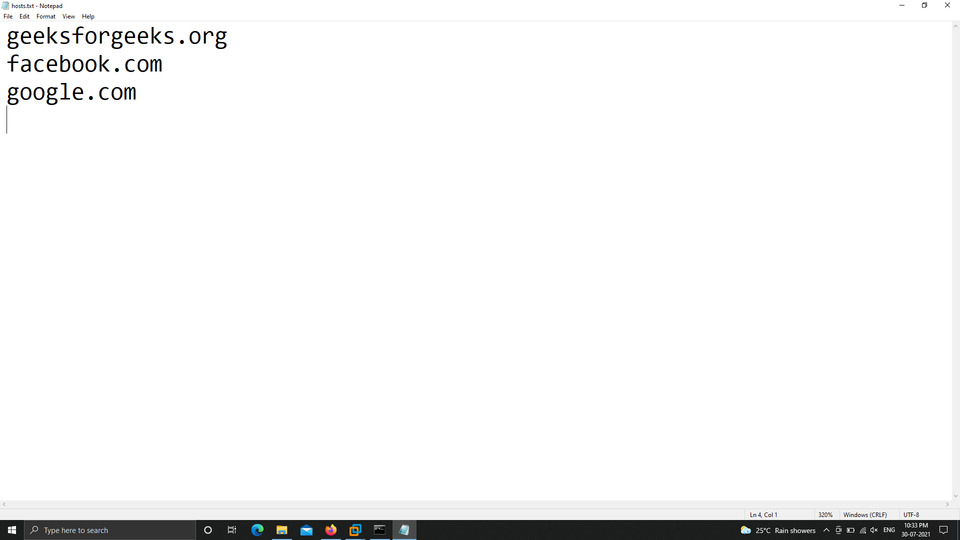

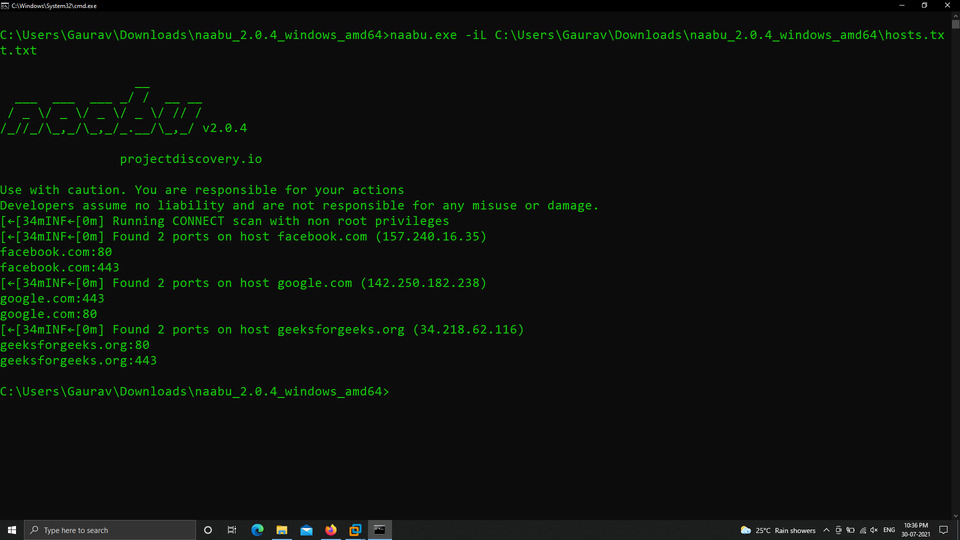

示例 5:多主机扫描

1. 在本例中,提供了 Naabu 以在同一实例上的多个主机上运行端口扫描。所以在下面的截图中,我们在 hosts.txt 文件中给出了三个主机。

- geeksforgeeks.org

- 脸书网

- google.com

naabu.exe -iL C:\Users\Gaurav\Downloads\naabu_2.0.4_windows_amd64\hosts.txt.txt

在下面的屏幕截图中,我们正在扫描从 hosts.txt 文件中获取的多个主机的端口。 -iL 标签用于使用多个主机文件。

示例 6:以 JSON 格式保存输出

在这个例子中。我们以 JSON 格式显示我们的输出。如上所述,Naabu 允许以各种格式存储和显示输出。此处使用 -json 标记。

naabu.exe -host geeksforgeeks.org -json

示例 7:使用管道过滤结果

在此示例中,我们使用管道 (|)运算符过滤结果。您可以在前面的示例中看到,当我们开始扫描时,会出现一些警告消息。

Use with caution. You are responsible for your actions

Developers assume no liability and are not responsible for any misuse or damage.

[←[34mINF←[0m] Running CONNECT scan with non root privileges

[←[34mINF←[0m] Found 2 ports on host geeksforgeeks.org (34.218.62.116)

因此,使用 -silent 标记和管道运算符可以删除不必要的消息:

echo geeksforgeeks.org | naabu.exe -silent

示例 8:第二层验证

在此示例中,我们指示该工具为每个端口建立 TCP 连接并验证连接是否成功。

naabu.exe -host geeksforgeeks.org -verifynaabu.exe -host geeksforgeeks.org -verify

示例 9:Nmap 集成

在此示例中,我们将 naabu 与 nmap 工具集成以获得更详细的结果。 -nmap-cli 标签用于以命令行的形式给出 nmap 查询。

naabu -iL ip.txt -p 443,80 -stats -nmap-cli ‘nmap -sV -oX naabu-output.xml’

示例 10:CDN 排除

在此示例中,Naabu 还支持排除被端口扫描的 CDN IP。如果使用这些 IP,则只会扫描 80 和 443 端口。可以使用 exclude-cdn 标志启用此功能。

naabu.exe exclude-cdn cloudflare -host geeksforgeeks.org