2018 年初,使用恶意.exe 处理 PDF、通过电子邮件发送 DOC 附件,转变为在系统中部署恶意软件的无文件技术。无文件恶意软件也称为隐形威胁。由于它驻留在系统内存中并且 Windows 工具被劫持来执行这些攻击,因此很难被检测到。所以在这些类型的攻击中没有受害者的干扰。

使用已安装在 PC 上的工具或通过 Windows Power Shell 在内存中运行简单的脚本和 shell 代码。恶意脚本也经常隐藏在 Windows 注册表和 Windows 管理系统 (WMS) 中。这种技术也是“离地生活”。

无文件攻击在 2017 年和 2018 年初达到顶峰,因为无文件恶意软件非常强大,以至于安全产品不仅无法阻止这些使用 RAM 和 Windows 工具的系统或软件,而且磁盘上没有任何可执行文件(恶意文件)检测。无文件恶意软件不会在某些无文件攻击的背后留下任何痕迹,例如 Kovter、Hancitor、Sorebrect 勒索软件。

无文件攻击技术主要使用如下:

- Windows 注册表操作

- 内存代码注入

- 基于 Powershell、Wscript 或 Cscript

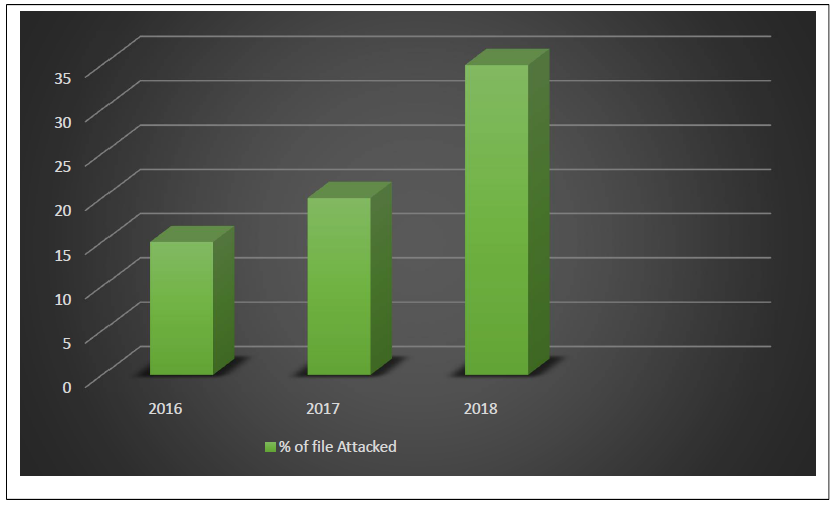

据估计,2018 年近 35% 的网络攻击是由无文件技术构成的。

漏洞利用:漏洞利用是利用任何系统漏洞(缺陷)对系统进行攻击或用于获得特权访问从而控制系统的程序或代码。漏洞攻击被认为是强大的,因为它们不需要与受害者互动。

在 2018 年的最近几天,研究表明,过去 20 年制造的几乎所有计算机芯片都包含两个主要漏洞,即幽灵 (cve-2017-5753) 和崩溃 (cve-2017-5715)。微软已经发布了补丁来解决这个问题,但它的痕迹仍然存在,他们正试图完全消除它。一些零日漏洞利用包括 flash (cve-2018-4878) 和 Internet Explorer (cve-2018-8174)。除此之外,Adobe Reader 零日漏洞 (cve-2018-4990) 和 Flash Player 漏洞 (cve-2018-5002) 允许恶意制作的 Flash 对象在受害者计算机上执行代码,这些漏洞已由 Adobe 修复,但在中东国家受到很大阻碍。

基本上有两种类型的漏洞:已知和未知。已知漏洞是那些利用软件和系统中已知漏洞的人。开发人员已经为此创建了补丁,但对每个软件进行维护并不容易。未知漏洞或零日漏洞是尚未公开的漏洞。这可能是因为网络犯罪分子已经在开发人员和用户之前发现了它作为进行漏洞利用攻击的机会。

如何避免攻击?

- 安全防病毒软件没有为这些攻击提供全面的检测。但是要采取一些预防措施来避免这些攻击。

- 使 Windows、软件(Adobe、MS-Office 等)保持最新。

- 定期扫描 PC 是否存在感染、漏洞并保持防病毒软件更新。

- 在 PC 上安装浏览器保护并禁用 Adobe 等软件的直接插件下载。

- 如果不使用,请禁用 Power shell 和 WMI。

- 安全性变得越来越昂贵且难以管理,因此很少有意识可以保护业务。

- 安装高级互联网安全软件,如 REVE Antivirus,能够检测和阻止恶意文档、垃圾邮件和旨在利用已安装软件、浏览器和系统漏洞的漏洞。