介绍

计算机取证是一种科学的调查和分析方法,目的是从数字设备或计算机网络和组件中收集证据,适合在法庭或法律机构中展示。

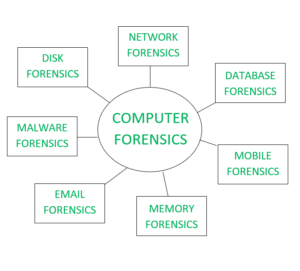

它涉及执行结构化调查,同时维护记录在案的证据链,以准确查明计算机上发生的事情以及谁对此负责。类型

- 磁盘取证:它通过搜索活动、修改或删除的文件来处理从设备的主存储或辅助存储中提取原始数据。

- 网络取证:它是计算机取证的一个分支,涉及监控和分析计算机网络流量。

- 数据库取证:它处理数据库及其相关元数据的研究和检查。

- 恶意软件取证:它处理可疑代码的识别和研究病毒、蠕虫等。

- 电子邮件取证:它处理电子邮件及其恢复和分析,包括已删除的电子邮件、日历和联系人。

- 内存取证:处理以原始形式从系统内存(系统寄存器、缓存、RAM)收集数据,然后对其进行分析以进行进一步调查。

- 手机取证:主要处理手机和智能手机的检查和分析,帮助检索联系人、通话记录、来电和外发短信等以及其中存在的其他数据。

特征

- 识别:识别存在的证据、存储位置、存储方式(以何种格式)。电子设备可以是个人电脑、手机、PDA 等。

- 保存:数据被隔离、保护和保存。它包括禁止未经授权的人员使用数字设备,以免数字证据被错误或故意篡改,并复制原始证据。

- 分析:法医实验室人员根据证据重建数据片段并得出结论。

- 文档:创建所有可见数据的记录。它有助于重建和审查犯罪现场。所有调查结果都记录在案。

- 介绍:所有记录在案的调查结果都在法庭上进行,以供进一步调查。

程序:

程序:

该程序首先确定使用的设备并收集犯罪现场的初步证据。然后获得法院逮捕令以扣押证据,导致扣押证据。然后将证据运送到法医实验室进行进一步调查,将证据从犯罪现场运送到实验室的过程称为监管链。然后复制证据进行分析,原始证据是安全的,因为分析总是对复制的证据而不是原始证据进行。

然后对复制的可疑活动证据进行分析,并相应地以非技术语气记录调查结果。然后将记录在案的调查结果提交给法庭进行进一步调查。

一些用于调查的工具:

适用于笔记本电脑或 PC 的工具 –

- COFEE –微软开发的一套 Windows 工具。

- The Coroner’s Toolkit –一套用于 Unix 分析的程序。

- Sleuth Kit –适用于 Unix 和 Windows 的工具库。

记忆工具:

- 波动性

- 视窗镜

移动设备工具:

- 微系统 XRY/XACT

应用

- 知识产权盗窃

- 工业间谍

- 雇佣纠纷

- 欺诈调查

- 在工作场所滥用互联网和电子邮件

- 伪造相关事宜

- 破产调查

- 与监管合规相关的问题

计算机取证的优点:

- 在法庭上出示证据,这可能导致对罪犯的惩罚。

- 它可以帮助公司收集有关可能受到威胁的计算机系统或网络的重要信息。

- 有效追踪来自世界任何地方的网络犯罪分子。

- 有助于保护组织的金钱和宝贵的时间。

- 允许提取、处理和解释事实证据,从而在法庭上证明网络犯罪行为。

计算机取证的缺点:

- 在数字证据被法庭接受之前,必须证明它没有被篡改。

- 制作和保持电子记录的安全是昂贵的。

- 法律从业人员必须具有广泛的计算机知识。

- 需要提供真实可信的证据。

- 如果用于数字取证的工具不符合规定的标准,那么在法庭上,证据可能会被司法部门驳回。

- 调查人员缺乏技术知识可能无法提供预期的结果。