Linux中OpenSSL命令的实际使用

OpenSSL 是一种加密软件库或工具包,它使计算机网络上的通信更加安全。 OpenSSL 程序是一个命令行工具,用于从 shell 使用 OpenSSL 的加密库的各种加密功能。它通常用于传输层安全 (TSL) 或安全套接字层 (SSL) 协议。 OpenSSL 是在 apache 风格的许可下获得许可的,这意味着在一些简单的许可条件下,人们可以将该工具包用于商业或非商业目的。

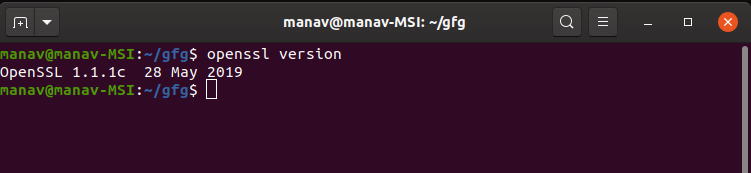

您可以使用以下命令检查已安装的 OpenSSL 命令版本

$openssl version

OpenSSL 命令的实际使用

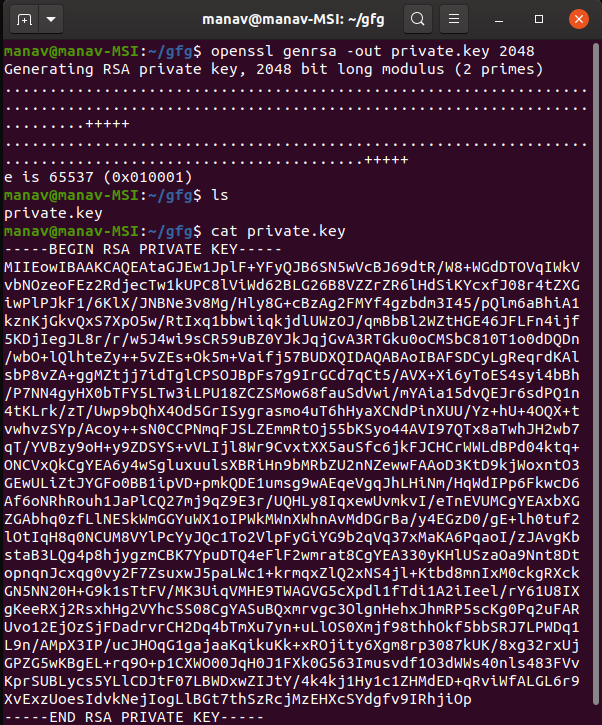

1.创建 RSA 私钥。

$openssl genrsa -out private.key 2048

它将生成名为 private.key的 RSA 密钥文件。在这里,我们使用了 2048 来实现高安全性。甚至可以使用较低的位大小。

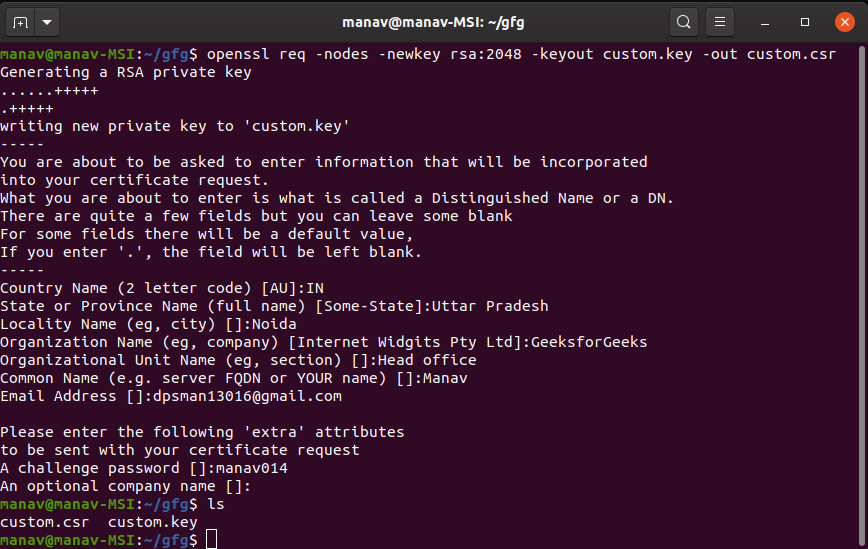

2.创建新的私钥和 CSR。

$openssl req -nodes -newkey rsa:2048 -keyout custom.key -out custom.csr

它将询问详细信息,如国家代码、州和地区名称、组织名称、您的姓名、电子邮件地址等。输入所有详细信息后,它将生成 2 个文件,一个带有 CSR 扩展名,另一个带有代表 CSR 的密钥扩展名和私钥分别。

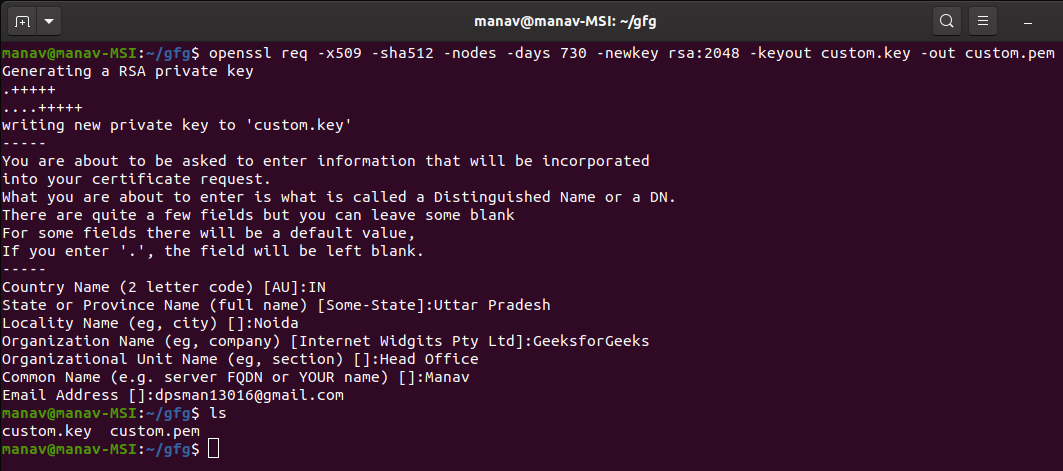

3.创建新的私钥和自签名证书。

$openssl req -x509 -sha512 -nodes -days 730 -newkey rsa:2048 -keyout custom.key -out custom.pem

它将询问国家代码、州和地区名称、组织名称、您的姓名、电子邮件地址等详细信息。输入所有详细信息后,它将生成 2 个文件,一个带有 PEM 扩展名,另一个带有代表自签名的密钥扩展名分别是证书和私钥。在示例中,我们将有效期设置为 730 天,但如果您不提及这一点,则默认值为 1 个月。您甚至可以根据自己的方便更改加密算法。在本例中,我们使用了 SHA512 算法。

4.验证CSR文件

$openssl req -noout -text -in custom.csr

它将显示您在创建 CSR 文件时输入的详细信息,可用于验证是否将正确的 CSR 文件发送给了正确的接收者。

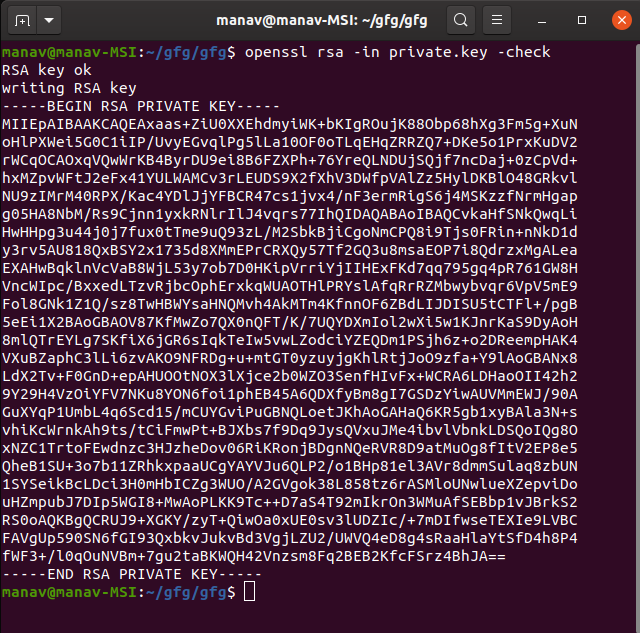

5.验证私钥文件。

$openssl rsa -in private.key -check

它将验证和检查 RSA 密钥,如果它是好的,它将显示以下结果。

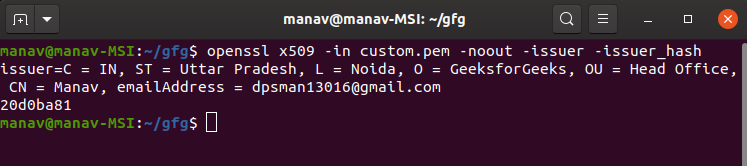

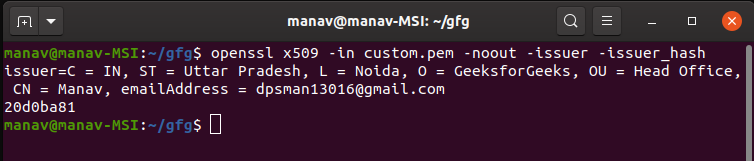

6.验证证书签名机构

$openssl x509 -in custom.pem -noout -issuer -issuer_hash

它将显示您在创建 pem 文件时输入的详细信息,可用于验证是否将正确的 pem 文件发送到正确的接收者。

7.检查证书的哈希值

$openssl x509 -noout -hash -in custom.pem

它将显示 pem 证书文件的哈希值。

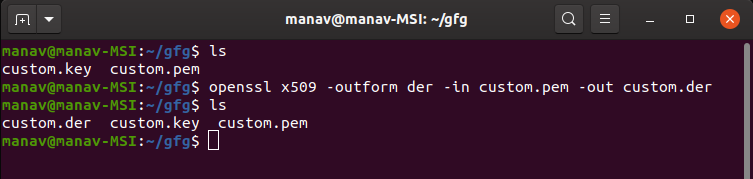

8.将 PEM 转换为 DER 格式

$openssl x509 -outform der -in custom.pem -out custom.der

它将证书的扩展名从.pem更改为.der ,并将创建一个扩展名为.der 的新文件。

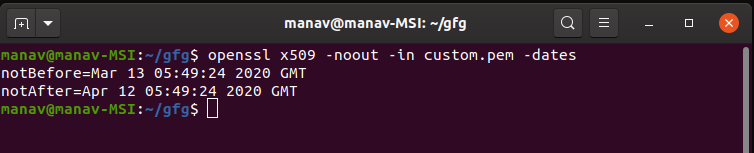

9.检查pem文件证书到期日期

$openssl x509 -noout -in custom.pem -dates

它将显示证书的有效期和有效期。