- 道德黑客 - 嗅探工具

- 道德黑客 - 嗅探工具(1)

- 道德黑客-嗅探工具(1)

- 道德黑客-嗅探工具

- 道德黑客-黑客类型(1)

- 道德黑客-黑客类型

- 道德黑客-笔测试(1)

- 道德黑客-笔测试

- 道德黑客-密码黑客(1)

- 道德黑客-密码黑客

- 黑客与道德黑客之间的区别(1)

- 黑客与道德黑客之间的区别

- 嗅探 (1)

- 道德黑客教程

- 道德黑客教程(1)

- 道德黑客教程(1)

- 道德黑客教程

- 道德黑客简介

- 道德黑客简介(1)

- 道德黑客-工具

- 道德黑客-工具(1)

- 道德黑客-概述

- 道德黑客-概述(1)

- 道德黑客-无线黑客(1)

- 道德黑客-无线黑客

- 道德黑客-枚举(1)

- 道德黑客-枚举

- 道德黑客|开发后

- 道德黑客-流程

📅 最后修改于: 2020-12-06 12:09:00 🧑 作者: Mango

嗅探是使用嗅探工具监视和捕获通过给定网络的所有数据包的过程。这是“窃听电话”的一种形式,可以了解对话。也称为应用于计算机网络的窃听。

如果打开一组企业交换机端口的可能性很大,那么他们的一名雇员可以嗅探网络的全部流量。位于同一物理位置的任何人都可以使用以太网电缆插入网络,或无线连接到该网络并嗅探总流量。

换句话说,嗅探允许您查看各种流量,包括受保护的和不受保护的。在适当的条件下并采用适当的协议,攻击方可能能够收集可用于进一步攻击的信息,或对网络或系统所有者造成其他问题。

可以嗅到什么?

一个人可以从网络中嗅探以下敏感信息-

- 电子邮件流量

- FTP密码

- 网络流量

- Telnet密码

- 路由器配置

- 聊天会话

- DNS流量

怎么运行的

嗅探器通常将系统的NIC转换为混杂模式,以便其侦听在其网段上传输的所有数据。

混杂模式是指以太网硬件的独特方式,特别是网络接口卡(NIC),即使该方式未寻址到该NIC,该方式也允许NIC接收网络上的所有流量。默认情况下,NIC将忽略所有未寻址的流量,这是通过将以太网数据包的目标地址与设备的硬件地址(即MAC)进行比较来完成的。尽管这对于网络来说是很有意义的,但非混杂模式使得难以使用网络监视和分析软件来诊断连通性问题或流量统计。

嗅探器可以通过解码封装在数据包中的信息来连续监视通过NIC到计算机的所有流量。

嗅探的类型

嗅探本质上可以是主动的也可以是被动的。

被动嗅探

在被动嗅探中,流量被锁定,但不会以任何方式改变。被动嗅探仅允许收听。它可与集线器设备一起使用。在集线器设备上,流量将发送到所有端口。在使用集线器连接系统的网络中,网络上的所有主机都可以看到流量。因此,攻击者可以轻松捕获经过的流量。

好消息是,如今的集线器已经过时了。大多数现代网络都使用交换机。因此,被动嗅探不再有效。

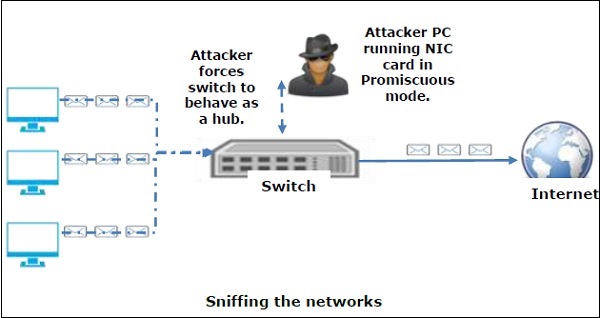

主动嗅探

在主动嗅探中,流量不仅被锁定和监视,而且还可以按照攻击所确定的某种方式进行更改。主动嗅探用于嗅探基于交换机的网络。它涉及将地址解析数据包(ARP)注入到目标网络中,以泛洪交换机内容可寻址内存(CAM)表。 CAM跟踪哪个主机连接到哪个端口。

以下是主动嗅探技术-

- MAC泛洪

- DHCP攻击

- DNS中毒

- 欺骗攻击

- ARP中毒

受影响的协议

诸如可靠的TCP / IP之类的协议在设计时就没有考虑到安全性,因此对潜在的入侵者没有太大的抵抗力。几个规则使其易于嗅探-

-

HTTP-用于以明文形式发送信息,而无需任何加密,因此是真正的目标。

-

SMTP (简单邮件传输协议)-SMTP基本用于电子邮件的传输。该协议是有效的,但是它不包含任何防止嗅探的保护措施。

-

NNTP (网络新闻传输协议)-用于所有类型的通信,但是其主要缺点是数据和甚至密码都以明文形式通过网络发送。

-

POP (邮局协议)-POP严格用于接收来自服务器的电子邮件。该协议不包括防嗅探功能,因为它可能被捕获。

-

FTP (文件传输协议)-FTP用于发送和接收文件,但不提供任何安全功能。所有数据都以明文形式发送,可以很容易地进行嗅探。

-

IMAP (Internet消息访问协议)-IMAP在功能上与SMTP相同,但是非常容易被嗅探。

-

Telnet -Telnet通过网络以明文形式发送所有内容(用户名,密码,击键),因此可以很容易地进行嗅探。

嗅探器不是让您仅查看实时流量的愚蠢实用程序。如果您确实要分析每个数据包,请保存捕获并在时间允许的情况下对其进行检查。

硬件协议分析仪

在深入了解嗅探器之前,重要的是我们讨论有关硬件协议分析器的信息。这些设备在硬件级别插入网络,并且可以监控流量而无需对其进行操作。

-

硬件协议分析器用于监视和识别由系统中安装的黑客软件产生的恶意网络流量。

-

他们捕获数据包,对其进行解码,然后根据某些规则分析其内容。

-

硬件协议分析器使攻击者可以查看通过电缆的每个数据包的各个数据字节。

这些硬件设备由于大多数情况下花费巨大,因此大多数道德黑客都不容易获得。

合法拦截

合法侦听(LI)定义为对通讯网络数据(例如电话或电子邮件)的合法许可访问。 LI必须始终出于合法目的进行分析或取证。因此,LI是一种安全过程,其中网络运算符或服务提供商向执法人员授予访问个人或组织的私人通信的权限。

几乎所有国家都起草并颁布了法律来规范合法的拦截程序;标准化组织正在制定LI技术规范。通常,LI活动是出于基础设施保护和网络安全的目的而进行的。但是,除非另有禁止,否则专用网络基础结构的运算符可以将其自身网络中的LI能力作为固有权利来维护。

LI以前被称为窃听,并且自电子通信开始以来就存在。