📌 相关文章

📜 道德黑客-跨站点脚本

📅 最后修改于: 2020-12-06 12:14:34 🧑 作者: Mango

跨站点脚本(XSS)是一种代码注入攻击,它使攻击者可以在另一个用户的浏览器中执行恶意JavaScript。

攻击者不会直接针对其受害者。相反,他利用受害者访问的网站中的漏洞来使网站为他提供恶意JavaScript。对于受害者的浏览器而言,恶意JavaScript似乎是网站的合法部分,因此该网站充当了攻击者的无意帮凶。可以使用HTML,JavaScript,VBScript,ActiveX,Flash进行这些攻击,但是使用最多的XSS是恶意JavaScript。

这些攻击还可以从帐户劫持,用户设置更改,cookie盗窃/中毒或虚假广告中收集数据,并发起DoS攻击。

例

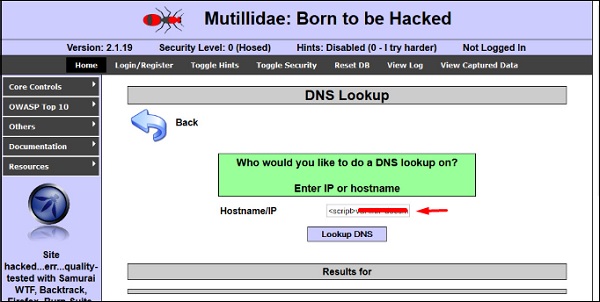

让我们举个例子来了解它是如何工作的。我们有一个由metasploitable机器获得的易受攻击的网页。现在,我们将测试XSS中红色箭头突出显示的字段。

首先,我们制作一个简单的警报脚本

它将产生以下输出-

XSS攻击的类型

XSS攻击通常分为三种类型-

-

永久XSS,其中恶意字符串源自网站的数据库。

-

反映的XSS,其中恶意字符串源自受害者的请求。

-

基于DOM的XSS,该漏洞位于客户端代码而不是服务器端代码中。

通常,漏洞扫描程序会发现跨站点脚本,因此您不必像上面那样放JavaScript就可以完成所有手动工作

Burp Suite和acunetix被认为是最好的漏洞扫描程序。

小建议

为了防止XSS攻击,请牢记以下几点-

-

检查并验证所有表单字段,例如隐藏表单,标题,cookie,查询字符串。

-

实施严格的安全策略。在输入字段中设置字符限制。