sigurlfind3r – 用于发现已知 URL 的被动侦察工具

URL 有助于安全研究人员获取有效的错误。 URL 将信息从客户端传送到服务器。 URL中使用了各种参数。这些参数可用于注入 XSS 恶意代码、打开重定向检查等等。因此,要发现这些 URL,我们需要一个自动化工具。 Sigurlfind3r是一个用 Golang 语言开发的自动化网络安全工具,它可以从开源中发现目标域的 URL。我们可以通过应用必要的 regex函数来过滤掉重要的 URL。这个工具也可以在 Github 平台上免费使用。

注意:确保您的系统上安装了 Golang,因为这是一个基于 golang 的工具。点击查看安装过程:Golang Installation Steps on Linux

在 Kali Linux 操作系统上安装 Sigurlfind3r 工具

第 1 步:使用以下命令在您的 Kali Linux 操作系统中安装该工具。

git clone https://github.com/signedsecurity/sigurlfind3r.git

第 2 步:现在使用以下命令移动到该工具的目录。您必须在目录中移动才能运行该工具。

cd sigurlfind3r/cmd/sigurlfind3r

第 3 步:您位于 sigurlfind3r 的目录中。现在您必须使用以下命令安装该工具。

go build; mv sigurlfind3r /usr/local/bin/

第 4 步:所有依赖项都已安装在您的 Kali Linux 操作系统中。现在使用以下命令运行该工具并检查帮助部分。

sigurlfind3r -h

在 Kali Linux 操作系统上使用 Sigurlfind3r 工具

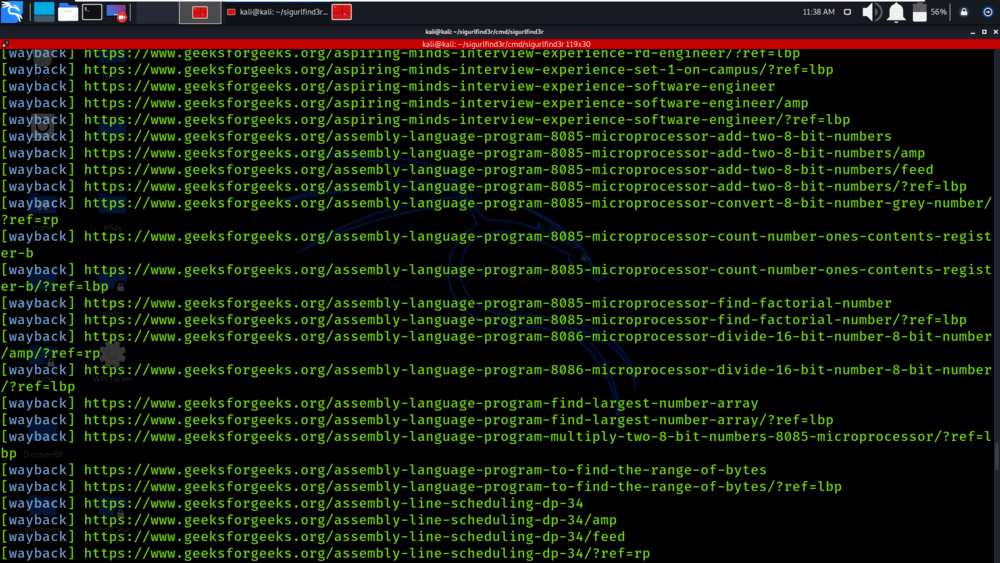

示例 1 :基本用法

sigurlfind3r -d geeksforgeeks.org在本例中,我们将扫描 geeksforgeeks.org 目标域。

我们已经获得了对目标域 geeksforgeeks.org 的基本扫描结果。

示例 2 :正则表达式过滤器 URL

sigurlfind3r -d geeksforgeeks.org -f “.(jpg|jpeg|gif|png|ico|css|eot|tif|tiff|ttf|woff|woff2)”

在此示例中,我们将根据 URL 中的媒体类型过滤 URL。

我们已经根据命令中使用的正则表达式获得了输出。

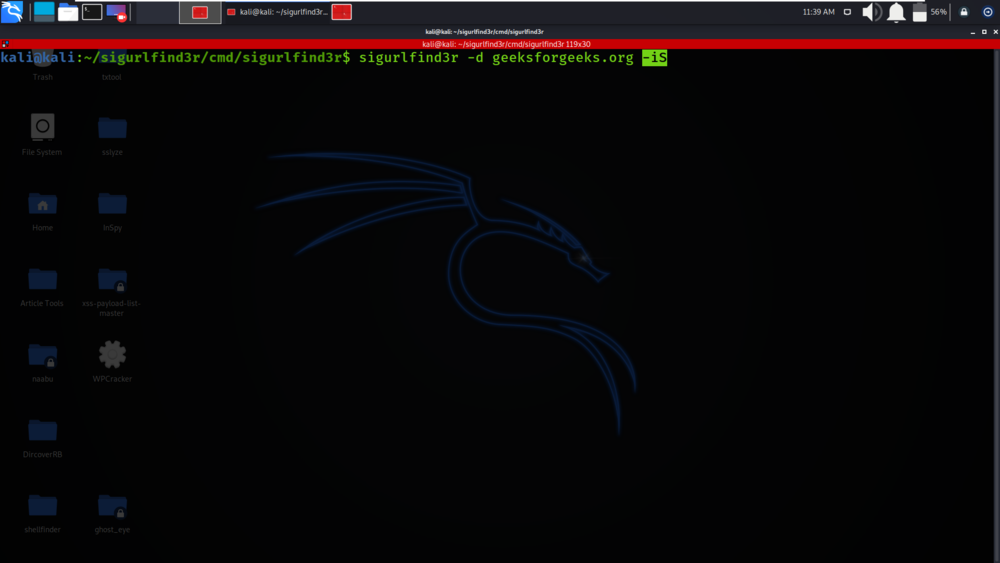

示例 3 :包含子域的 URL

sigurlfind3r -d geeksforgeeks.org -iS在此示例中,我们将包括用于 URL 发现的子域。

我们已经得到了我们的扫描结果。