Cisco ASA 再分配示例

先决条件 - 自适应安全设备 (ASA)

在实际场景中,可能会出现组织路由使用多个路由协议(EIGRP、OSPF 或 RIP)的情况。此外,正在使用静态或默认路由。现在,通过一种方式(动态或静态路由)学习的路由应该重新分配到其他方式(动态路由协议)。此过程称为重新分配。

例如,如果一台路由器在一个接口上运行 EIGRP 而在另一个接口上运行 RIP,那么 EIGRP 学习到的路由应该在 RIP 中重新分配,反之亦然。

再分配——

它是将通过静态路由、直连路由或动态路由协议学习到的路由发布到另一个路由协议中的过程。

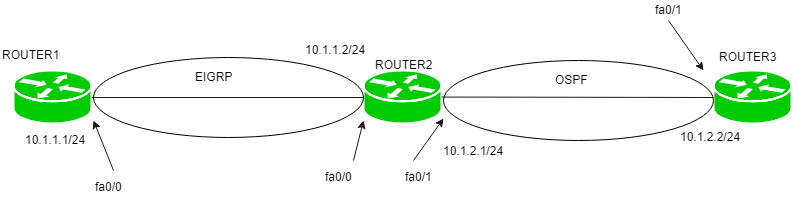

例如,在这里,路由器 2 的一个接口 (fa0/0) 正在运行 EIGRP,而另一个接口 (fa0/1) 正在运行 OSPF,那么我们必须将 OSPF 的路由通告给 EIGRP,反之亦然,以便这些路由学习到的路由协议相互通告。这个过程称为重新分配。

否则,router1 将无法学习到 router3 的路由,而 router3 将无法学习到 Router1 的路由,因此无法到达。

重新分配(在 ASA 中)–

我们知道 Cisco ASA 可以在两种模式下运行:路由模式和透明模式。

- 路由防火墙模式 –

默认情况下,ASA 处于路由防火墙模式。在此模式下,Cisco ASA 充当路由器跃点,因此可以在此模式下执行路由。 - 透明防火墙模式 –

在此模式下,防火墙充当第 2 层设备。在路由防火墙模式下,ASA 上的路由和重新分配的执行方式与在 Cisco 路由器上执行的方式相同。

配置示例 –

在进入配置之前,请记住以下几点:

- 默认情况下,将允许从较高安全级别到较低安全级别的流量,但如果从较低安全级别发起到较高安全级别,则将被拒绝。

- 默认情况下,从高到低安全级别允许的流量为 TCP 和 UDP。

有4个路由器,即Router1(IP地址-10.1.1.1/24)、Router2(IP地址-10.1.2.1/24)、Router3(IP地址-10.1.3.1/24)、Router4(IP地址-10.1.4.1/ 24) 和 ASA(IP 地址-10.1.1.2/24 和 e0、10.1.2.2/24 上的 Name-INSIDE 和 e1、10.1.3.2/24 上的 Name-OUTSIDE 和 e2、10.1.4.2/24 上的名称 -DMZ2 和名称-DMZ1

在 e3 上。在这个任务中,我们将从 INSIDE 到 OUTSIDE 检查 ICMP。

请注意,可以通过检查或使用访问列表来允许从较低安全级别到较高安全级别的流量。

在Router1上配置IP地址:

Router1(config)#int fa0/0

Router1(config-if)#ip address 10.1.1.1 255.255.255.0

Router1(config-if)#no shut 在Router2上配置IP地址。

Router2(config)#int fa0/0

Router2(config-if)#ip address 10.1.2.1 255.255.255.0

Router2(config-if)#no shut 在Router3上配置IP地址。

Router3(config)#int fa0/0

Router3(config-if)#ip address 10.1.3.1 255.255.255.0

Router3(config-if)#no shut 在Router2上配置IP地址。

Router4(config)#int fa0/0

Router4(config-if)#ip address 10.1.4.1 255.255.255.0

Router4(config-if)#no shut 现在,在 ASA 的接口上配置 IP 地址和名称。

asa(config)#int e0

asa(config-if)#no shut

asa(config-if)#ip address 10.1.1.2 255.255.255.0

asa(config-if)#nameif INSIDE

asa(config-if)#security level 100

asa(config-if)#exit

asa(config)#int e1

asa(config-if)#no shut

asa(config-if)#ip address 10.1.2.2 255.255.255.0

asa(config-if)#nameif OUTSIDE

asa(config-if)#security level 0

asa(config-if)#exit

asa(config)#int e2

asa(config-if)#no shut

asa(config-if)#ip address 10.1.3.2 255.255.255.0

asa(config-if)#nameif DMZ2

asa(config-if)#security level 60

asa(config-if)#exit

asa(config)#int e3

asa(config-if)#no shut

asa(config-if)#ip address 10.1.4.2 255.255.255.0

asa(config-if)#nameif DMZ1

asa(config-if)#security level 50现在,在 Router1 上配置 EIGRP

Router1(config)#router eigrp 100

Router1(config-router)#network 10.1.1.0

Router1(config-router)#no auto-summary现在,在 Router2 上配置默认路由。

Router2(config)#ip route 0.0.0.0 0.0.0.0 10.1.2.2在Router3上配置RIP。

Router3(config)#router rip

Router3(config-router)#network 10.1.3.0

Router3(config-router)#no auto-summary在 Router4 上配置 OSPF。

Router4(config)#router OSPF 1

Router4(config-router)#network 10.1.4.0 0.0.0.255 area 0现在,我们必须在 ASA 上启用路由。

asa(config)#router rip

asa(config-router)#network 10.1.3.0

asa(config-router)#no auto-summary

asa(config-router)#exit

asa(config)#router OSPF 1

asa(config-router)#network 10.1.4.0 0.0.0.255 area 0

asa(config-router)#exit

asa(config)#router eigrp 100

asa(config-router)#network 10.1.1.0

asa(config-router)#exit在 ASA 上提供默认路由

asa(config)#route outside 0 0 10.1.2.1这里,OUTSIDE是接口名称,0 0表示任意IP任意掩码,10.1.2.1是下一跳IP地址。

现在,在 ASA 上以 eigrp 重新分配路由。

asa(config)#router eigrp 100

asa(config-router)#redistribute ospf 1 metric 1 1 1 1 1

asa(config-router)#redistribute rip metric 1 1 1 1 1

asa(config-router)#redistribute static metric 1 1 1 1 1现在,在 OSPF 中重新分配路由。

asa(config)#router ospf 1

asa(config-router)#redistribute rip subnets

asa(config-router)#redistribute eigrp 100 subnets

asa(config-router)#default-information originate 在 RIP 中重新分配路由。

asa(config)#router rip

asa(config-router)#redistribute eigrp 100 metric 1

asa(config-router)#redistribute ospf 1 metric 1

asa(config-router)#default-information originate 由于我们已经完成了路由,现在我们将检查 ICMP。

asa(config)#fixup protocol ICMP 现在,防火墙将能够允许来自较低安全级别的 ICMP 回显回复为较高安全级别。

Router1#ping 10.1.2.1不仅来自外部,如果流量是从 INSIDE 发起的,它也将允许来自 DMZ1 和 DMZ2 的回复(针对 INSIDE)。