Arjun – Kali Linux 中的隐藏 HTTP 参数发现套件

当安全研究人员试图破解 Web 应用程序以测试 Web 应用程序的安全性时,由于他们拥有的移动部件数量庞大,有时这会成为一项具有挑战性的任务。 Web 应用程序将 HTTP 请求和参数用于 GET 和 POST 方法。但有时,由于 Web 应用程序的内部安全原因,Web 应用程序的开发人员会向用户隐藏这些详细信息。然而,Arjun 是一种可以在这种情况下帮助安全研究人员的工具。该工具可帮助安全研究人员发现 Web 应用程序中隐藏的 HTTP 参数。 HTTP 参数也称为查询字符串,您可以在 URL 栏中看到。以下是 HTTP 参数的示例。

http://site.com/name?id=1Arjun是一个印度漏洞赏金工具。 Arjun 工具以在网站和 Web 应用程序的链接上查找 URL 端点的查询参数而闻名。该工具是一个轻量级工具,只需向目标域发出 20-40 个请求,即可在 10 秒内找到参数。该工具内置了一个包含 10,985 个参数名称的默认字典,这使得在 URL 中查找查询参数变得更加强大。这个工具提供了一个可以在 Kali Linux 上运行的命令行界面。此工具可用于获取有关我们的目标(域)的信息,可以是网站或 IP 地址。交互式控制台提供了许多有用的功能,例如命令完成和上下文帮助。

安装

步骤 1:打开您的 kali Linux 操作系统并使用以下命令安装该工具。安装该工具后,您必须使用第二个命令进入该工具的目录。要列出目录的内容,请使用下面给出的第三个命令。

git clone https://github.com/s0md3v/Arjun.git

cd Arjun

ls -l

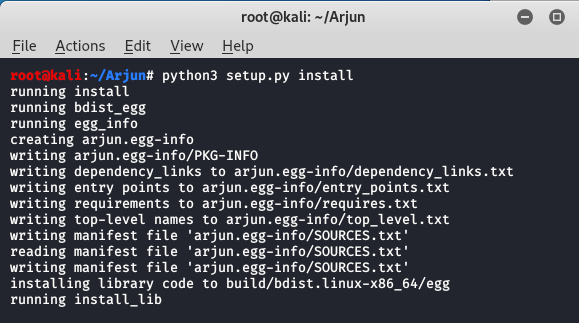

第二步:工具下载成功。现在使用以下命令安装该工具。

python3 setup.py install

第三步:工具安装成功。现在使用以下命令运行该工具。

arjun -h

工具的帮助菜单打开。该工具正在成功运行。现在让我们看一些示例,这些示例将显示该工具的用法。

用法

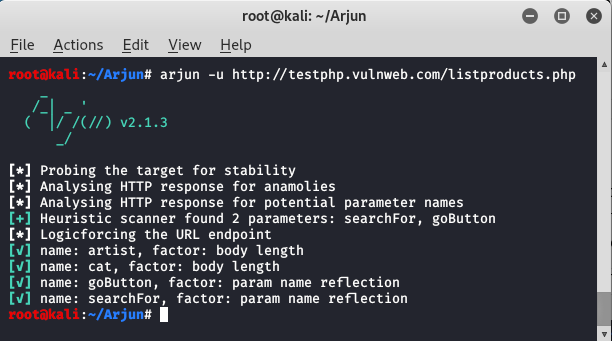

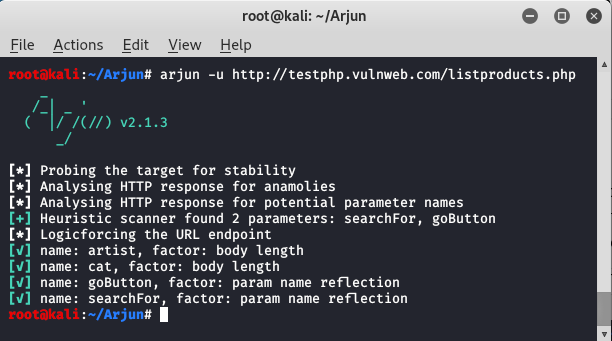

示例 1:使用 arjun 工具查找 URL 的端点。

arjun -u http://testphp.vulnweb.com/listproducts.php

提供上述所有信息的工具对安全研究人员很有用。

示例 2:使用 arjun 工具查找带有 -u 标志的 URL 的端点。

arjun -u http://testphp.vulnweb.com/listproducts.php -o new.json要搜索 JSON 参数,请使用带有 -o 标志的 –json 选项或 new.json 选项

示例 3:使用 arjun 工具通过启发式扫描器查找带有 -u 标志的 URL 的端点。

arjun -u http://google.com-u 标志是运行该工具的简单方法。您必须将 -u URL 应用于具有有效 URL 的工具。

示例 4:使用 arjun 工具通过 -u 标志和线程拖动查找 URL 的端点。

arjun -u http://google.com -t 5