📌 相关文章

📜 WEP简介

📅 最后修改于: 2020-12-23 09:18:07 🧑 作者: Mango

WEP介绍

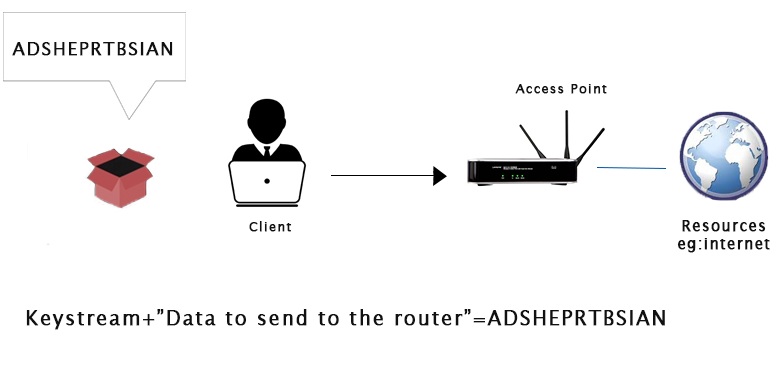

在本节中,我们将讨论WEP(有线等效保密)。它是最古老的,很容易被破坏。 WEP使用称为RC4加密的算法。在这种算法中,每个数据包在路由器或接入点处进行加密,然后发送到空中。客户端收到此数据包后,客户端将能够将其转换回其原始形式,因为它具有密钥。换句话说,我们可以说路由器将数据包加密并发送,而客户端则将其接收并解密。如果客户端向路由器发送内容,也会发生同样的情况。它将首先使用密钥对数据包进行加密,然后将其发送到路由器,路由器将能够对其进行解密,因为它具有密钥。在此过程中,如果黑客在中间捕获了数据包,则他们将获得数据包,但是由于他们没有密钥,因此他们将无法看到数据包的内容。

每个发送到空中的数据包都有一个唯一的密钥流。唯一密钥流是使用24位IV(初始化向量)生成的。初始化向量是以纯文本形式发送到每个数据包的随机数,未经加密。如果有人捕获了数据包,他们将无法读取该数据包的内容,因为它是经过加密的,但是他们可以以纯文本格式读取IV。

IV的弱点在于它以痛苦文本发送,并且非常短(仅24位)。在繁忙的网络中,空中将发送大量数据包。这时24位数字还不够大。 IV将在繁忙的网络上开始重复。重复的IV可用于确定密钥流。这使得WEP容易受到统计攻击。

要确定密钥流,我们可以使用称为aircrack-ng的工具。此工具用于确定密钥流。一旦我们有足够的重复IV,它也将能够破解WEP并为我们提供网络密钥。